L’industrie de la cryptographie a défini son bilan quantique comme un moment catastrophique du « jour Q » où une machine suffisamment puissante arrive, d’anciennes clés cryptographiques se brisent et l’histoire de la blockchain s’effiloche. Cette semaine, ce moment a peut-être été avancé dans cette décennie.

La feuille de route post-quantique (PQ) de la Fondation Ethereum du 24 mars montre que la menace quantique réaliste pour Ethereum se concentre sur les signatures falsifiées permettant le vol et l’usurpation d’identité, et que la sélection d’algorithmes cryptographiques plus puissants est la couche relativement gérable du problème.

L’infrastructure de coordination qui se trouve en dessous est d’un ordre de grandeur plus difficile.

La FAQ d’EF classe les surfaces exposées dans un ordre spécifique : comptes d’utilisateurs (comptes détenus en externe ou EOA), clés opérationnelles de grande valeur sur les bourses, ponts, portefeuilles chauds de conservation, gouvernance et mises à niveau multisigs, puis clés de validateur.

Chaque catégorie a une chronologie migratoire et un poids politique différents. Ensemble, ils décrivent un système financier actif qui doit se mettre à niveau tout en fonctionnant à pleine capacité, avec des centaines de millions de comptes et aucun jour drapeau acceptable.

L’abstraction de compte est le principal chemin de migration de la couche d’exécution d’EF, car elle permet aux utilisateurs de remplacer l’authentification basée sur ECDSA sans forcer une réinitialisation à l’échelle de la chaîne.

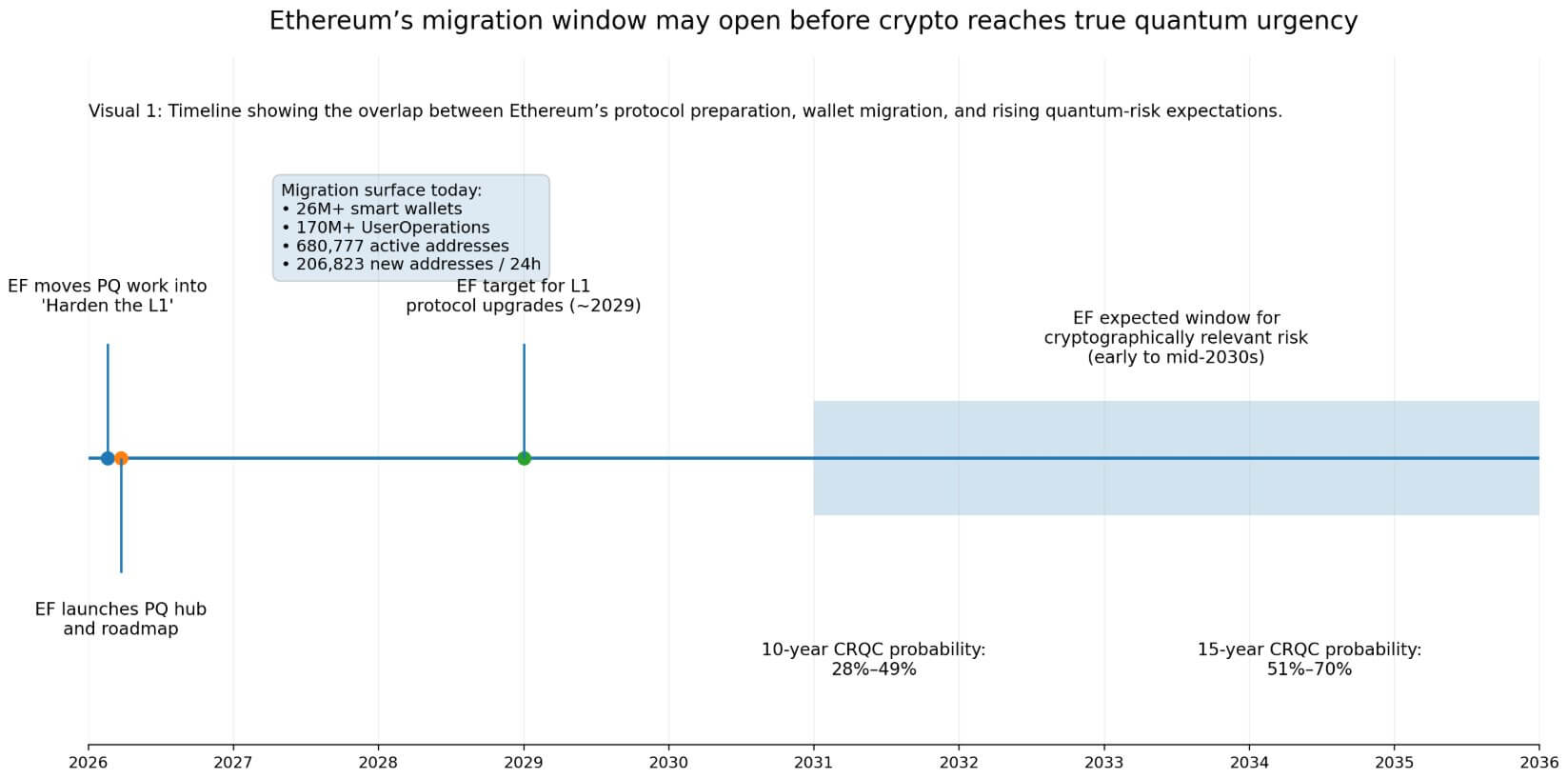

L’infrastructure EIP-4337 prend déjà en charge plus de 26 millions de portefeuilles intelligents et 170 millions d’opérations utilisateur, ce qui ne représente encore qu’une fraction de la surface utilisateur active d’Ethereum.

DefiLlama affiche actuellement environ 680 777 adresses Ethereum actives, avec 206 823 nouvelles adresses au cours des dernières 24 heures.

Le calendrier de la Fondation prévoit les mises à niveau du protocole L1 vers 2029, la migration complète de la couche d’exécution prenant des années supplémentaires au-delà de cette date. EF affirme que la plupart des feuilles de route des experts placent la pertinence cryptographique entre le début et le milieu des années 2030.

L’enquête 2025 sur les menaces quantiques du Global Risk Institute évalue la probabilité qu’un ordinateur quantique pertinent sur le plan cryptographique émerge d’ici 10 ans entre 28 % et 49 % et d’ici 15 ans entre 51 % et 70 %, les personnes interrogées notant que le calendrier s’est accéléré.

C’est dans ce chevauchement entre la préparation L1 et la migration du portefeuille utilisateur que réside réellement l’exposition opérationnelle.

Cependant, ce calendrier semble plus serré cette semaine. Le nouvel avertissement de Google comprime le calendrier politique et de marché même si les données scientifiques restent incertaines. Google envisage désormais un horizon Q-Day 2029. Bien que cela ne détermine pas quand un ordinateur quantique pertinent sur le plan cryptographique arrivera, cela modifie le cadre opérationnel.

Une fois que les principaux opérateurs d’infrastructures commencent à budgétiser et à planifier une fenêtre plus courte, la préparation post-quantique cesse d’être un sujet de recherche lointain et devient un problème d’exécution proche du cycle pour les portefeuilles, les ponts, les dépositaires et les validateurs.

Là où le capital et le contrôle se concentrent

La couche de pont et de garde accentue considérablement cette exposition.

L2Beat montre que les L2 liés à Ethereum garantissent une valeur d’environ 32,54 milliards de dollars, tandis que DefiLlama montre que les protocoles de pont sur Ethereum détiennent environ 7,275 milliards de dollars d’une valeur totale verrouillée, les rails de pont traitant environ 18,835 milliards de dollars en volume au cours du mois dernier.

Ces flux transitent par un ensemble relativement compact de points d’étranglement de gestion des clés, qui sont exactement les « clés opérationnelles de grande valeur » qu’EF place en deuxième position dans sa hiérarchie des risques.

Le rapport sur la criminalité de janvier 2026 de TRM Labs a révélé que les attaques d’infrastructure contre les clés, les portefeuilles et les systèmes de contrôle d’accès ont entraîné la majorité des 2,87 milliards de dollars de pertes de piratage de crypto en 2025, dépassant les exploits des contrats intelligents.

La discipline opérationnelle requise par la feuille de route post-quantique dans ce domaine reflète la discipline dans laquelle l’industrie échoue déjà aujourd’hui, ce qui rend urgente la rotation des clés de transition et de garde sur deux calendriers simultanément.

La couche validateur ajoute une dimension différente au problème de coordination.

Beaconcha.in affiche environ 976 204 validateurs actifs et 36,67 millions $ETH jalonné, ce qui ressemble à première vue à un problème de migration de clés décentralisé au maximum.

Au niveau de l’entité, Lido détient 21,24 % de la part nette de mise, Binance 8,73 %, Ether.fi 6,05 % et Coinbase 4,64 %, ces quatre opérateurs contrôlant ensemble environ 40,66 %.

La rotation des clés du validateur est à la fois un problème de coordination de masse et un problème de concentration des opérateurs.

Si les principales plateformes de jalonnement effectuent une rotation précoce des clés, la dynamique de migration se développe naturellement et la plus petite cohorte de validateurs suit des précédents clairs. Si les grands opérateurs traînent, la charge de la conformité incombe de manière disproportionnée aux validateurs indépendants, qui ne disposent pas de l’infrastructure opérationnelle pour la supporter seuls.

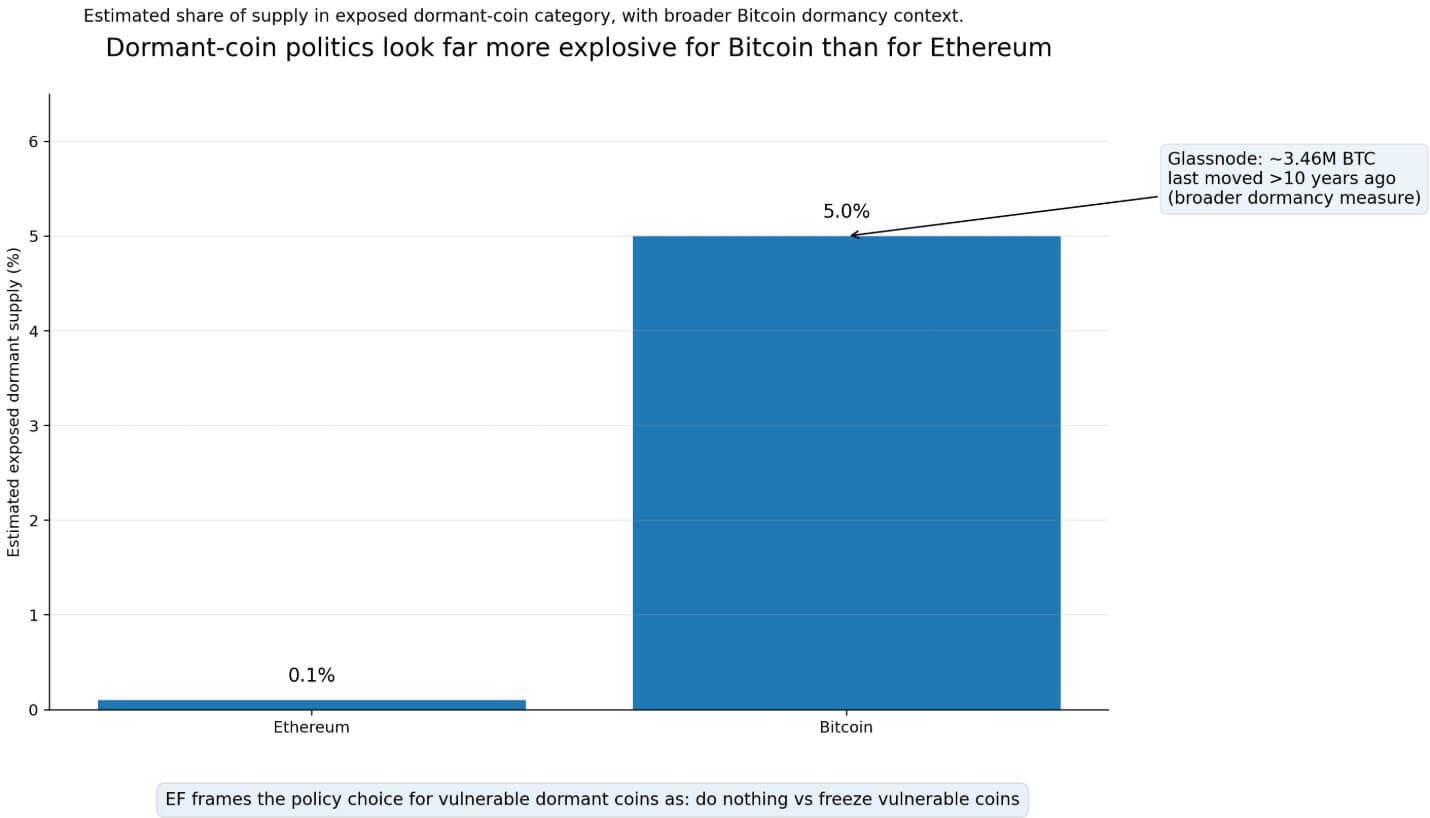

EF considère le cas des pièces dormantes comme l’élément le plus politiquement chargé de la feuille de route.

Les comptes qui n’ont jamais révélé de clé publique n’ont aucune exposition quantique directe, car leur clé reste cachée dans une adresse.

Les comptes qui ont effectué des transactions, exposé leurs clés publiques, puis sont restés silencieux constituent une catégorie totalement différente, laissant les fonds vulnérables sans aucun mécanisme d’auto-migration.

La FAQ d’EF cite deux résultats naturels lorsque la fenêtre de risque arrive : ne rien faire ou geler les pièces vulnérables. EF définit explicitement ce choix comme une décision de gouvernance communautaire, exigeant un consensus social sur qui est protégé et dans quelles conditions.

EF estime l’exposition d’Ethereum dans cette catégorie à environ 0,1 % de l’offre, et celle de Bitcoin se rapproche de 5 %, liée aux premiers formats d’adresse que beaucoup considèrent abandonnés.

Justin Thaler d’a16z a fait valoir que Bitcoin est particulièrement exposé parce que les premiers résultats P2PK placent les clés publiques directement sur la chaîne et parce que la structure de gouvernance de Bitcoin rend la coordination de tout gel politiquement sévère.

Glassnode montre qu’environ 3,46 millions de BTC sont inactifs depuis plus de 10 ans, une mesure de dormance plus large qui clarifie pourquoi tout débat sur les pièces dormantes serait beaucoup plus combustible sur Bitcoin que sur Ethereum.

Deux résultats

Ethereum repose sur une infrastructure d’abstraction de compte déjà fonctionnant à grande échelle.

Si les outils EIP-7702 et EIP-4337 permettent à une grande partie des utilisateurs actifs de migrer avant que l’anxiété quantique n’atteigne un point de bascule dans le commerce de détail, Ethereum peut absorber la transition sans crise de gouvernance.

Les ponts et les dépositaires, contrôlant la valeur concentrée et confrontés aux exigences institutionnelles de diligence raisonnable, agissent en premier et établissent des normes de migration dans l’ensemble du secteur.

Avec les faibles chiffres d’exposition dormants d’Ethereum, « ne rien faire » reste politiquement viable, épargnant à la chaîne un débat controversé sur un gel.

Dans ce scénario, le véritable avantage d’Ethereum réside dans l’agilité de la mise à niveau : un système financier opérationnel qui atteint une préparation quantique grâce à une migration progressive et compatible avec les incitations, préservant la continuité et l’expérience utilisateur tout au long.

Cependant, si les étapes de la couche 1 franchissent le pas, la migration de la couche d’exécution s’étendra plus loin dans les années 2030, et les surfaces de plus grande valeur resteront en partie ancrées aux hypothèses héritées à mesure que les délais quantiques se resserrent. Cela est particulièrement vrai si la projection de Google pour 2029 se concrétise.

Étant donné que les attaques sur les infrastructures représentent déjà aujourd’hui la plupart des pertes liées au piratage informatique, les marchés commencent à considérer le décalage opérationnel comme une réduction de sécurité pour les dépositaires et les opérateurs de ponts avant qu’un ordinateur quantique ne devienne pertinent.

La préparation post-quantique devient un critère de diligence raisonnable standard pour les répartiteurs institutionnels, et les opérateurs incapables de démontrer un calendrier de migration crédible sont confrontés à des sorties de capitaux et à des coûts d’assurance croissants.

La menace cryptographique entraîne une accumulation de coûts en matière de réputation et de capital pendant la fenêtre de migration elle-même, propulsés par la perception du marché d’un retard opérationnel bien avant tout événement cryptographique.

EF a placé le travail PQ dans le cadre du protocole « Harden the L1 » en février et a explicitement lié l’abstraction des comptes natifs à la préparation quantique. La cryptographie progressera selon un calendrier prévisible.

La lutte migratoire pour les portefeuilles, les ponts et les pièces dormantes est déjà en cours.